訪問策略和工作配置文件應(yīng)基于支持零信任策略并應(yīng)與企業(yè)的訪問期望保持一致。這為企業(yè)的每個(gè)團(tuán)隊(duì)提供一套標(biāo)準(zhǔn),確定哪些應(yīng)用程序允許以及應(yīng)授予何種級(jí)別的風(fēng)險(xiǎn)適當(dāng)?shù)脑L問權(quán)限。這使得安全團(tuán)隊(duì)可以通過 ZTNA 部署更快地取得進(jìn)展。

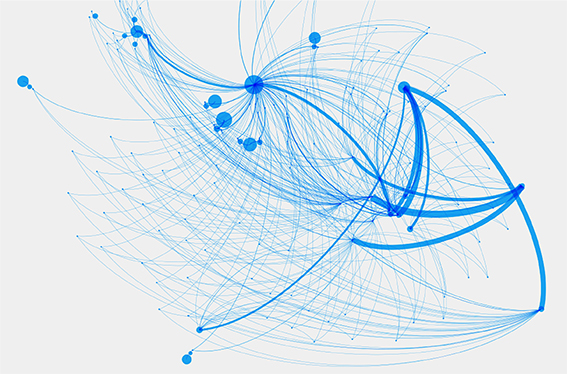

早期采用者報(bào)告說,在 ZTNA 之前執(zhí)行應(yīng)用程序映射部署有助于驗(yàn)證該策略。應(yīng)用程序映射工具可識(shí)別誰在使用每個(gè)應(yīng)用程序以及該應(yīng)用程序的訪問方式;他們還可以繪制應(yīng)用程序之間的依賴關(guān)系圖。

ZTNA 項(xiàng)目經(jīng)理報(bào)告說,即使他們可以使用應(yīng)用程序發(fā)現(xiàn)工具,確定哪些用戶需要訪問哪些應(yīng)用程序需要進(jìn)行大量工作。 一建議扭轉(zhuǎn)該方法并識(shí)別單個(gè)應(yīng)用程序,然后映射用戶。最好盡早開始這項(xiàng)工作,然后迭代其他應(yīng)用程序,需要如下所示。

許多 ZTNA 供應(yīng)商提供此功能作為解決方案的一部分(如果部署在“開放”或“監(jiān)控”模式,一些采用者已利用這一點(diǎn)來發(fā)揮自己的優(yōu)勢(shì)。其他正在進(jìn)行中的方法(例如使用組織內(nèi)已部署的工具集)可以提供幫助。執(zhí)行基于工具的映射不是強(qiáng)制性步驟應(yīng)用程序;但是,如果有可用的工具,它確實(shí)有助于 ZTNA 用來部署過程。

通過消除過程,安全領(lǐng)導(dǎo)者可以利用這些映射工具來驗(yàn)證所定義的理論政策是否滿足商業(yè)領(lǐng)袖的訪問期望。在此過程中識(shí)別其他訪問用例并不罕見,在制定訪問政策期間可能沒有確定的問題。

策略相對(duì)寬泛,基于業(yè)務(wù)風(fēng)險(xiǎn)偏好的長期政策增加了策略的粒度。這將降低您的操作周期和故障排除期間部署的初始階段。避免設(shè)置和忘記政策。

通過首先建立策略,然后驗(yàn)證應(yīng)用程序的使用情況,企業(yè)可以將理論與實(shí)際聯(lián)系起來。這可能會(huì)關(guān)閉任何一個(gè)不可預(yù)見的差距或?yàn)闃I(yè)務(wù)未意識(shí)到的用例建立新的策略。這將產(chǎn)品鞏固到一個(gè)強(qiáng)大的戰(zhàn)術(shù)位置,以滿足組織的主要需求在整個(gè)企業(yè)中部署零信任技術(shù)的目標(biāo)。

清理對(duì)應(yīng)用程序的訪問

在發(fā)現(xiàn)和映射階段,許多現(xiàn)有的應(yīng)用程序訪問策略將被刪除,可能需要調(diào)整和調(diào)整。這是消除應(yīng)用程序的好機(jī)會(huì),不再相關(guān)的訪問權(quán)限和授權(quán)。到了這個(gè)階段過程中,安全領(lǐng)導(dǎo)者應(yīng)該有很好的了解:

· 哪些用戶或系統(tǒng)需要訪問應(yīng)用程序和數(shù)據(jù)源

· 哪些已建立的業(yè)務(wù)數(shù)據(jù)源受到應(yīng)用程序的保護(hù),以及對(duì)需要訪問的數(shù)據(jù)進(jìn)行分類

· 用戶應(yīng)如何以及在何處訪問應(yīng)用程序和數(shù)據(jù)

· 誰有權(quán)或使用特權(quán)訪問以及出于什么目的

· 哪些資源受到業(yè)務(wù)認(rèn)可,以及用戶正在使用的驗(yàn)證他們以預(yù)期的方式

· 哪些應(yīng)用程序不受制裁以及為什么使用這些應(yīng)用程序

· 應(yīng)消除或限制使用哪些應(yīng)用程序或工具

一些組織已向 Gartner 報(bào)告稱,他們調(diào)整了遠(yuǎn)程訪問升級(jí)應(yīng)用程序和服務(wù)現(xiàn)代化的總體路線圖。這促使企業(yè)推遲對(duì)某些應(yīng)用程序的訪問權(quán)限的更改,因?yàn)樵搼?yīng)用程序計(jì)劃遷移到 SaaS 模型。

一些 ZTNA 早期采用者報(bào)告說,他們能夠更改或消除已轉(zhuǎn)換為不同角色或已離開公司的用戶的權(quán)限,這是用戶生命周期管理不善的一個(gè)例子。一些早期采用者還報(bào)告稱,他們終止了與其合作的各方(承包商)的訪問權(quán)限,他們不再有業(yè)務(wù)關(guān)系。

在此應(yīng)用程序清理過程中,IGA 指南和訪問策略都應(yīng)必要時(shí)進(jìn)行維護(hù)和更新,以便基線業(yè)務(wù)政策不會(huì)下降或與正在實(shí)施的變革不同步。

為運(yùn)營開銷和復(fù)雜性做好準(zhǔn)備

安全是一個(gè)連續(xù)的生命周期;它永遠(yuǎn)在發(fā)展,采取“一套”ZTNA 政策的“忘記”方法是不現(xiàn)實(shí)的。具有 ZTNA 經(jīng)驗(yàn)的組織部署報(bào)告稱他們正在不斷調(diào)整策略。和新的一樣部署應(yīng)用程序或數(shù)據(jù)源(包括季節(jié)性應(yīng)用程序)后,ZTNA團(tuán)隊(duì)將需要添加新的訪問策略以適應(yīng)變化

商業(yè)。 現(xiàn)有的訪問策略也可能需要作為應(yīng)用程序或數(shù)據(jù)進(jìn)行修改源(類型)發(fā)生變化,或者當(dāng)安全領(lǐng)導(dǎo)者發(fā)現(xiàn)需要更細(xì)粒度或限制性政策。

這也可能潛在地影響服務(wù)臺(tái)或ZTNA的流程更改實(shí)現(xiàn)團(tuán)隊(duì)沒有做好準(zhǔn)備,并且被訪問請(qǐng)求淹沒,開放對(duì)以前可以訪問的其他資源的訪問。ZTNA應(yīng)該充分利用工具功能來促進(jìn)和記錄任何策略變化。

ZTNA團(tuán)隊(duì)?wèi)?yīng)該接受這樣一種心態(tài):總是有需要改進(jìn)的地方,隨著時(shí)間的推移,細(xì)化訪問策略。與客戶保持溝通是很重要的,應(yīng)用程序和系統(tǒng)所有者要了解:

· 用戶應(yīng)該訪問業(yè)務(wù)部門內(nèi)的哪些資源?

· 哪些內(nèi)部和外部用戶需要訪問權(quán)限,以及他們應(yīng)該如何訪問系統(tǒng)?

· 業(yè)務(wù)部門內(nèi)的哪些資源需要提升特權(quán)?為什么?

· 哪些應(yīng)用程序或數(shù)據(jù)應(yīng)受到限制或需要業(yè)務(wù)部門額外批準(zhǔn)?

· 是否有任何新項(xiàng)目或重大變化可能需要政策修改?

這些問題的答案可能會(huì)促使對(duì)既定訪問的更改策略,并在ZTNA生命周期內(nèi)將流程推向新修改、經(jīng)過測(cè)試和驗(yàn)證的訪問策略。

過于嚴(yán)格或大量的細(xì)粒度策略最初將影響服務(wù)臺(tái)團(tuán)隊(duì)或ZTNA實(shí)現(xiàn)團(tuán)隊(duì),因此必須開發(fā)一個(gè)明確的例外流程地址訪問請(qǐng)求修改。企業(yè)必須確定它應(yīng)該授予支持團(tuán)隊(duì)多少進(jìn)行任何訪問修改的自主權(quán)和允許更改訪問級(jí)別。異常流程必須維護(hù)一個(gè)驗(yàn)證步驟,以便在修改訪問策略時(shí),它們繼續(xù)與業(yè)務(wù)預(yù)期和不引入不必要的風(fēng)險(xiǎn)。

部署ZTNA策略可能會(huì)帶來一些操作上的變化。例如,幫助臺(tái)和IT支持人員應(yīng)該意識(shí)到典型的端點(diǎn)管理,這可能依賴于第三層VPN訪問端點(diǎn)(用于修補(bǔ)或遠(yuǎn)程支持),將需要替代的管理路徑。許多ZTNA提供商都在引導(dǎo)流量在應(yīng)用層(第7層),所以自動(dòng)更新任務(wù)可能有在新的ZTNA下,在傳統(tǒng)VPN上工作成功的VPN可能不再工作模型。與端點(diǎn)管理團(tuán)隊(duì)合作,在實(shí)現(xiàn)ZTNA解決方案之前使端點(diǎn)管理現(xiàn)代化。(有關(guān)更多信息,請(qǐng)參見使Windows現(xiàn)代化和第三方應(yīng)用程序補(bǔ)丁。)

驗(yàn)證訪問控制和資源隔離

零信任的一個(gè)關(guān)鍵原則是永遠(yuǎn)不要隱式信任,而要始終驗(yàn)證。這個(gè)理想的驗(yàn)證原則也應(yīng)應(yīng)用于業(yè)務(wù)的內(nèi)部安全及整個(gè)企業(yè)的控制和實(shí)現(xiàn)。

信息安全是一個(gè)連續(xù)的生命周期,包括戰(zhàn)略、架構(gòu)、實(shí)施、操作和驗(yàn)證。驗(yàn)證階段常常被忽視;這就是企業(yè)應(yīng)該評(píng)估自己的安全控制并建立已知的“現(xiàn)狀”狀態(tài)每隔一年遵守一次。安全控制的驗(yàn)證應(yīng)該是ZTNA規(guī)劃過程并納入整體安全方案。安全領(lǐng)導(dǎo)者應(yīng)該制定一個(gè)計(jì)劃和流程來測(cè)試和驗(yàn)證方法的有效性ZTNA政策。

保證評(píng)估可以有多種形式,例如內(nèi)部自我評(píng)估、ZTNA 解決方案或外部咨詢公司內(nèi)的安全報(bào)告工具提供控制測(cè)試服務(wù)。測(cè)試計(jì)劃的目標(biāo)是了解兩個(gè)領(lǐng)域:隔離受保護(hù)的資源,保證受保護(hù)的用戶的訪問權(quán)限系統(tǒng)符合組織的訪問策略。該驗(yàn)證建立了當(dāng)前ZTNA 環(huán)境的合規(guī)狀態(tài),并揭示可能存在的任何潛在差距需要補(bǔ)救。

建議一旦部署 ZTNA 技術(shù)并且相對(duì)穩(wěn)定已實(shí)現(xiàn),企業(yè)應(yīng)對(duì)ZTNA進(jìn)行保證評(píng)估環(huán)境。應(yīng)定期進(jìn)行此類安全評(píng)估,主要由組織的風(fēng)險(xiǎn)偏好驅(qū)動(dòng)。一般來說,大多數(shù)組織將通過與外部或第三方安全咨詢公司合作來執(zhí)行此步驟,其顧問精通現(xiàn)代攻擊技術(shù)。

證據(jù)

這項(xiàng)研究基于 Gartner 對(duì)多個(gè)早期和成熟采用者的采訪

ZTNA 技術(shù)。

有關(guān)零信任成熟度模型的更多信息,請(qǐng)參閱網(wǎng)絡(luò)安全與基礎(chǔ)設(shè)施安全局的 CISA 零信任成熟度模型。欲了解更多信息零信任架構(gòu),請(qǐng)參閱國防部的零信任參考架構(gòu)。

文檔修訂歷史

實(shí)施零信任網(wǎng)絡(luò)訪問的最佳實(shí)踐-2021年6月10日

作者推薦

某些文檔可能無法作為您當(dāng)前 Gartner 訂閱的一部分提供。

零信任網(wǎng)絡(luò)訪問市場(chǎng)指南

安全服務(wù)邊緣魔力象限

2022 年 SASE 融合戰(zhàn)略路線圖

實(shí)施零信任的實(shí)際項(xiàng)目有哪些?

新興技術(shù):零信任網(wǎng)絡(luò)訪問的采用增長洞察

成功的身份治理和管理部署指南

IAM 領(lǐng)導(dǎo)者身份治理和管理指南

? 2022 Gartner, Inc. 和/或其附屬公司。 版權(quán)所有。 Gartner 是以下公司的注冊(cè)商標(biāo)

Gartner, Inc. 及其附屬公司。 本出版物未經(jīng) Gartner 事先書面許可不得以任何形式復(fù)制或分發(fā)。 它包含 Gartner 研究的意見組織,不應(yīng)將其視為事實(shí)陳述。 雖然其中包含的信息。本出版物是從據(jù)信可靠的來源獲得的,Gartner 不承擔(dān)所有保證此類信息的準(zhǔn)確性、完整性或充分性。盡管 Gartner 研究可能解決法律和財(cái)務(wù)問題,Gartner 不提供法律或投資建議及其研究不應(yīng)如此解釋或使用。您對(duì)本出版物的訪問和使用受Gartner 的使用政策。 Gartner 以其獨(dú)立性和客觀性的聲譽(yù)而自豪。它是研究由其研究組織獨(dú)立進(jìn)行,不受任何人的投入或影響。欲了解更多信息,請(qǐng)參閱“獨(dú)立性和客觀性指導(dǎo)原則”。